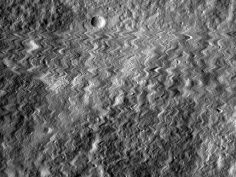

Kamera satelity zarejestrowała zderzenie z meteoroidem

2 czerwca 2017, 05:13Profesor Mark Robinson, główny naukowiec misji LROC, uważa, że jednym wyjaśnieniem wykonania poruszonego zdjęcia jest kolizja z jakimś przedmiotem. Jedyne logiczne wyjaśnienie jest takie, że NAC został uderzony przez meteoroid, stwierdził uczony w informacji prasowej.

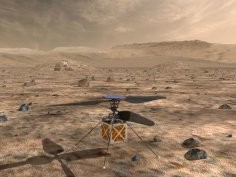

NASA wyśle na Marsa... helikopter

14 maja 2018, 15:15NASA wyśle na Marsa... helikopter. Agencja kosmiczna ujawniła, że w ramach misji Mars 2020, której start planowany jest na lipiec 2020 roku, wyśle na Czerwoną planetę niewielki autonomiczny pojazd latający poruszający się za pomocą rotorów.

Sól stołowa w... dysku protoplanetarnym

8 lutego 2019, 12:04W dysku otaczającym masywną młodą gwiazdę znajdującą się w odległości 1500 lat świetlnych od Ziemi znaleziono... sól stołową. Po raz pierwszy związek ten odkryto wokół młodej gwiazdy. Sól obserwowano wcześniej jedynie w atmosferach starych, umierających gwiazd.

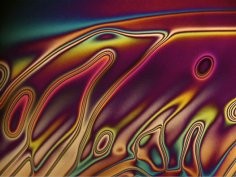

Chemikalia z ekranów LCD powszechnie występują w domowym kurzu. Możliwe, że szkodzą zdrowiu ludzi i zwierząt

18 grudnia 2019, 05:15Monomery ciekłokrystaliczne (ang. liquid crystal monomers, LCMs), które wykorzystuje się w różnych dziedzinach przemysłu, np. do produkcji wyświetlaczy telewizorów lub smartfonów, powszechnie występują w domowym kurzu.

Przełom w walce z otyłością. Znany lek przeciwcukrzycowy prowadzi do znacznego spadku wagi

12 lutego 2021, 11:28Wyniki badań nad lekiem zwalczającym otyłość, opublikowane na łamach prestiżowego New England Journal of Medicine, zostały okrzyknięte punktem zwrotnym w walce z tą chorobą. Lek nie tylko prowadzi do dużej redukcji wagi – porównywalnej z utratą wagi w wyniku interwencji chirurgicznej – ale również poprawia zdrowie otyłych osób.

Z wraku HMS Erebus wydobyto ponad 270 przedmiotów. Znaleziskiem sezonu jest księga oprawiona w tłoczoną skórę

28 grudnia 2022, 17:06Archeolodzy morscy z Parks Canada (PC) podsumowali prace, które prowadzono wiosną i latem w obrębie i w okolicy wraku HMS Erebus. Okręt ze słynnej wyprawy sir Johna Franklina zaginął w trakcie poszukiwań Przejścia Północno-Zachodniego w 1845 r. Jego wrak znaleziono w 2014 r. na północny zachód od Wyspy Króla Williama.

W Lejre znaleziono fragment wspaniałego hełmu bezpośrednio sprzed epoki wikingów

24 stycznia 2025, 13:12W duńskim Lejre poszukiwacze skarbów znaleźli niezwykle rzadki fragment hełmu sprzed epoki wikingów. Platerowany złotem zabytek z brązu został ozdobiony granatami i motywami zwierzęcymi. Zdaniem specjalistów, musiał być częścią jednego z najwspanialszych hełmów ze Skandynawii. Złoto, ornamenty oraz granaty pokazują, jak wspaniały był to hełm, mówi Julie Nielsen, dyrektor ds. archeologii w muzeum w Roskilde.

Wypełniacz zmarszczek regeneruje kolagen

20 lutego 2007, 17:43Restylan to preparat zawierający stabilną postać kwasu hialuronowego. Jest wypełniaczem tkankowym, stosowanym przy czasowym korygowaniu zmarszczek. Okazuje się, że może także pobudzać skórę do produkcji kolagenu, dzięki czemu wygląda ona młodziej i promienniej.

Co kryje się za materializmem?

26 listopada 2007, 12:01Dwa badania, przeprowadzone zresztą przez ten sam zespół naukowców, ujawniły, że osoby z niską samooceną mogą łatwiej wpadać w pułapkę materializmu.

Przeglądarka dla dzieci z autyzmem

4 czerwca 2008, 15:12John LeSieur stworzył darmową przeglądarkę internetową dla dzieci z autyzmem. Schorzenie to zdiagnozowano u jego 6-letniego wnuka, a on chciał mu umożliwić swobodne surfowanie po Sieci.